📰 Новини

Компанія IBM опублікувала щорічний індекс кіберзагроз

Компанія IBM опублікувала щорічний індекс загроз IBM X-Force Threat Intelligence Index 2020, який показав, як змінилися методи кіберзлочинців за кілька десятиліть незаконного доступу до мільярдів корпоративних і персональних записів, а також використання сотень тисяч вразливостей у програмному забезпеченні. Згідно з дослідженням, 60% первинних проникнень в інфраструктуру жертви були здійснені за допомогою раніше викрадених облікових даних і вже відомих вразливостей ПЗ, що давало змогу зловмисникам легше отримати доступ до даних і не покладатися на фішинг.

Звіт IBM X-Force демонструє фактори, що сприяли цьому зрушенню, і три основні вектори атак наступні:

- Фішинг використовувався як початковий метод проникнення менш ніж у третині випадків (31%), тоді як у 2018 році ця цифра сягала половини.

- Виявлення й використання вразливостей були причиною 30% вторгнень порівняно з 8% — у 2018 році. І навіть давно відомі вразливості в Microsoft Office і Windows Server Message Block досі масштабно експлуатуються.

- Використання раніше викрадених облікових даних також набуває все більшої популярності як своєрідна «точка входу»: ідеться про 29% випадків. Тільки у 2019 році понад 8.5 млрд записів були скомпрометовані, — і це на 200% більше за попередній рік, тож у руки злочинців потрапило ще більше облікових даних, якими й згодом можна буде скористатися.

«Та кількість зламаних облікових записів, яку ми спостерігаємо сьогодні, свідчить про те, що в руки кіберзлочинців потрапляють дедалі більше ключів, які відкривають доступ до нашого приватного життя й роботи. Їм більше не потрібно витрачати час на винахід хитрих способів вторгнення в компанію: злочинці можуть проникати в мережу й проводити атаки, просто користуючись відомими методами, як-от вхід у систему з викраденими обліковими даними. Посилені заходи захисту на кшталт багатофакторної автентифікації або технологій single sign-on необхідні для забезпечення кіберстійкості організації та захисту даних користувачів».

Венді Вітмор, віцепрезидент IBM X-Force Threat Intelligence

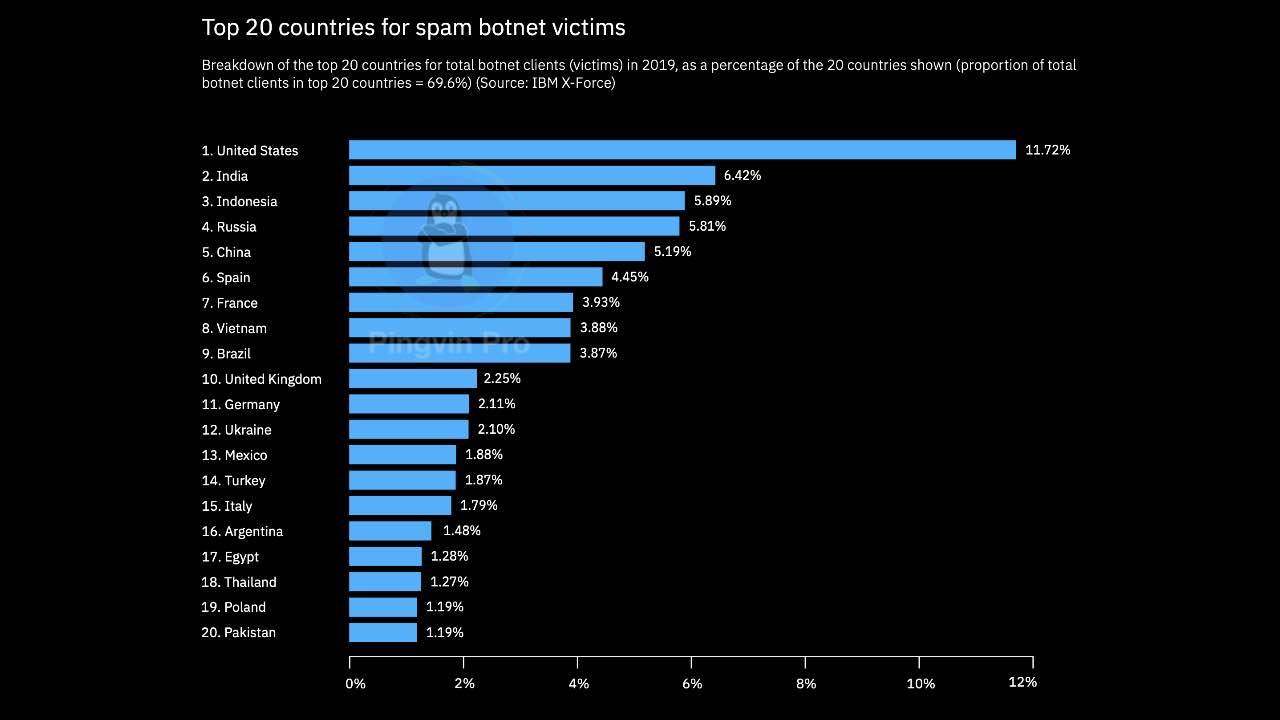

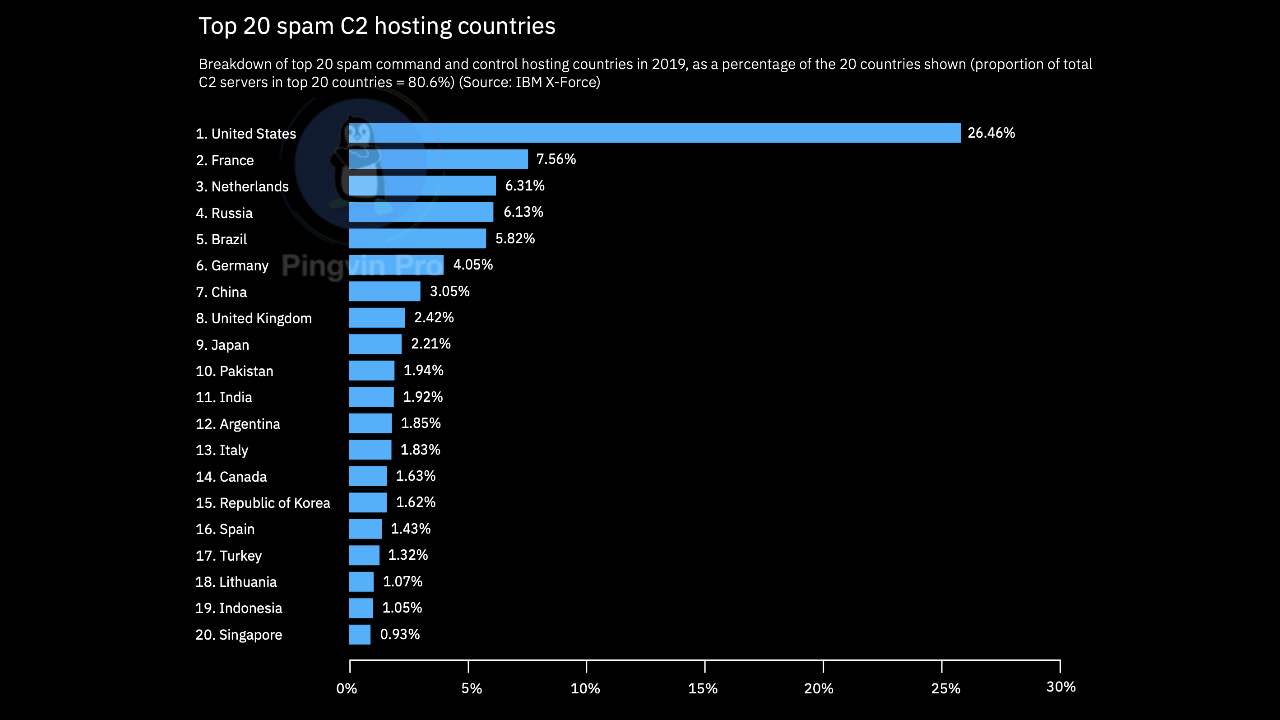

IBM X-Force готує звіти, аналізуючи щодня понад 70 млрд подій зі сфери інформаційної безпеки в понад 130 країнах світу. Застосовуються й додаткові джерела даних: X-Force IRIS, X-Force Red, IBM Managed Security Services та офіційно опубліковані повідомлення про втрати даних. Крім того, фахівці IBM X-Force використовують тисячі спам-пасток по всьому світу й відстежують десятки мільйонів фішингових і спам-атак щодня. Також вони аналізують мільярди веб-сторінок і зображень для виявлення шахрайства або незаконного використання брендів.

Ключові висновки, представлені у звіті IBM X-Force:

- Недбала конфігурація. Аналіз IBM показав, що зі звітів по більш ніж 8.5 млрд зламаних записів у 2019 році 7 млрд, тобто понад 85%, були пов’язані з неправильними параметрами хмарних серверів та інших некоректно сконфігурованих систем. Це разюча зміна порівняно з 2018 роком, коли відповідна цифра не перевищувала половини всіх зламаних записів.

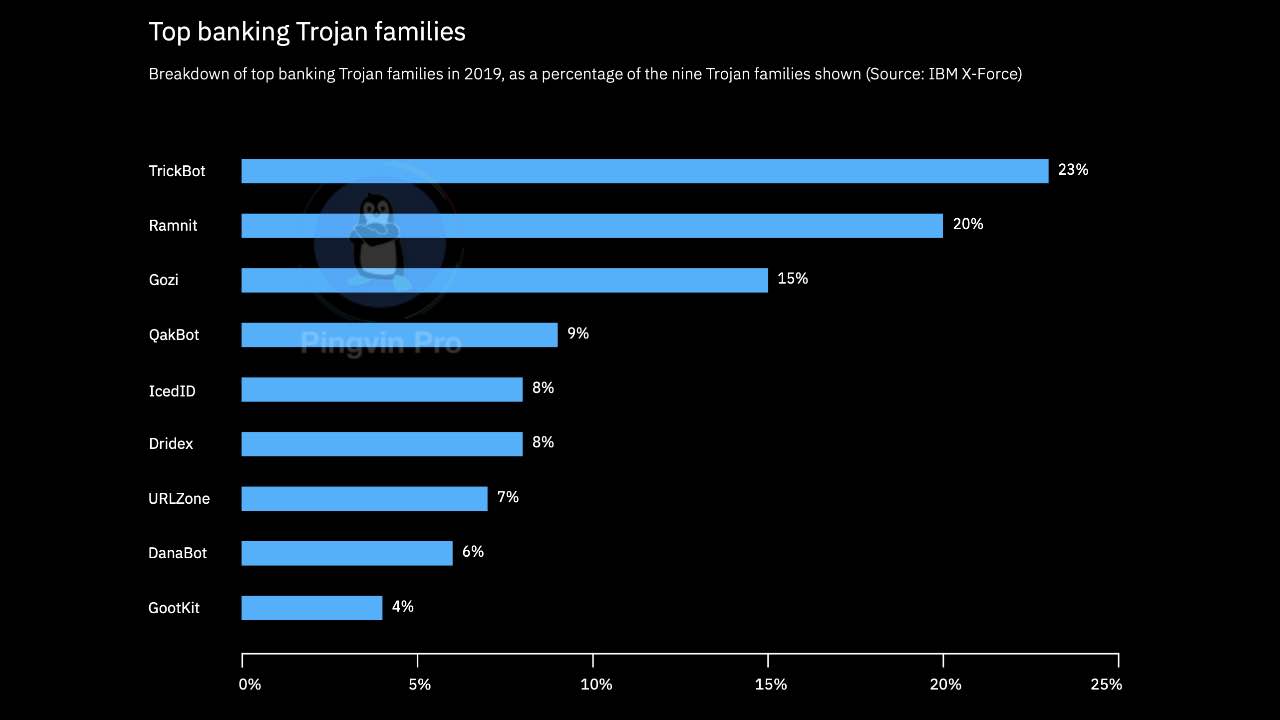

- Віруси-шифрувальники в банківській сфері. Згідно зі звітом за 2019 рік, деякі з найактивніших банківських троянів, такі як TrickBot, стали частіше використовуватися як «плацдарм» для проведення масштабних ransomware-атак. Фактично віруси-шифрувальники й нові коди, які використовують банківські трояни, очолили рейтинг описаних у звіті шкідливих програм.

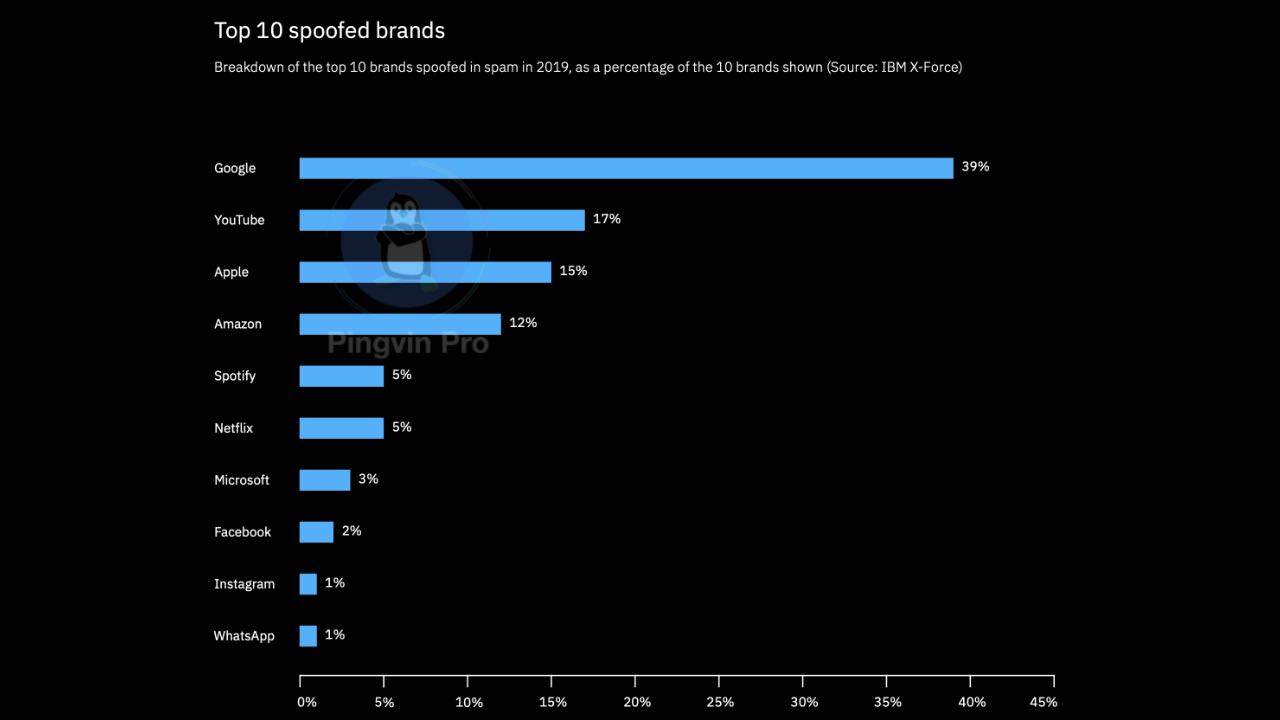

- Фішинг на довірі. Технологічні компанії, соціальні мережі й стрімінгові сервіси увійшли в десятку брендів, якими найчастіше «прикидаються» шахраї з метою фішингу. Ці зміни свідчать про те, що люди стали більше довіряти технологічним провайдерам, а не роздрібним мережам і фінансовим компаніям, як було раніше. Серед найбільших брендів, які використовуються в шахрайських схемах, є Google, YouTube та Apple.

Атаки вірусів-шифрувальників еволюціонують

Звіт IBM X-Force виявив світові тренди у сфері атак з метою вимагання викупу, які наносять шкоду як громадському, так і приватному сектору. 2019 рік продемонстрував значне зростання активності вірусів-шифрувальників. Підрозділ IBM X-Force підсилив профільну службу реагування, щоб підтримати своїх клієнтів з 13 різних галузей у всьому світі. Такий захід укотре підтверджує, що подібні атаки не прив’язані до галузі.

Понад 100 державних служб у США зазнавали атак вірусів-шифрувальників минулого року. Спеціалісти IBM X-Force також наголосили на масштабних атаках у рітейлі, виробничих і транспортних компаніях. Усі вони, як відомо, мають великі обсяги даних, які можна монетизувати, або покладаються на застарілі технології, і, як наслідок, потрапляють у зону ризику. У 80% випадків атак злочинці використовували вразливості Windows Server Message Block. Таку ж тактику шахраї застосовували для розповсюдження вірусу WannaCry, який завдав шкоди компаніям у 150 країнах у 2017 році.

Атаки вірусів-шифрувальників коштували організаціям понад $ 7.5 млрд у 2019 році, при цьому шахраї насолоджуються «здобиччю» й не планують зупинятися у 2020 році. У звіті IBM, підготовленому спільно з компанією Intezer, ідеться про те, що новий шкідливий код помітили в 45% банківських троянів і в 36% вірусів-шифрувальників. Це означає, що злочинці, створюючи нові коди, і надалі працюють над тим, щоб їх не виявили.

Спеціалісти IBM X-Force помітили тісний зв’язок між вірусами-шифрувальниками й банківськими троянами: трояни відкривають доступ для прицільних і високодохідних ransomware-атак. Завдяки цьому розширюються можливості розгортання програм, які вимагають викуп. Наприклад, існують підозри, що найактивніша фінансова шкідлива програма TrickBot використовувалася для розгортання вірусу Ryuk у корпоративних мережах. Інші банківські трояни, такі як QakBot, GootKit, Dridex, також розвиваються в цьому напрямі.

IBM X-Force: шахрайське використання назв технологічних компаній

і соціальних мереж у фішингових схемах

Що більше користувачі дізнаються про фішингові листи, то більш таргетованими стають атаки. Разом з неприбутковою організацією Quad9 фахівці IBM виявили у сфері фішингу тенденцію, що посилюється: злочинці видають себе за великі споживчі технологічні бренди (технологічні компанії, соціальні мережі, стрімінгові сервіси) і з метою фішингу підробляють посилання на їх сайти.

Майже 6 із 10 брендів, які найчастіше використовували шахраї для своїх цілей, стосувалися доменів Google і YouTube. Бренди Apple (15%) та Amazon (12%) також використовувалися для крадіжки тих даних користувачів, які можна монетизувати. На думку IBM X-Force, ці бренди обрали насамперед через можливу монетизацію викрадених даних.

Facebook, Instagram і Netflix також увійшли в десятку брендів, які найчастіше намагалися підробити, але їх шахраї використовували значно менше. Можливо, причина в переважній відсутності даних, які можна безпосередньо монетизувати. Оскільки шахраї часто розраховують на використання однакових паролів, і досягають успіху, фахівці IBM X-Force вважають, що через часте застосування однакових паролів ці бренди могли стати головною ціллю злочинних атак. Дослідження The Future of Identity, проведене IBM, показало, що 41% респондентів-представників покоління міленіалів використовують однаковий пароль багато разів, а в покоління Z в середньому всього п’ять різних паролів, тобто можливість повторного використання дуже висока.

Відрізнити домен-підробку від справжнього може бути дуже складно – саме цим і користуються шахраї. Десять вказаних у звіті брендів, які найчастіше підробляють шахраї й на які всього припадає близько 10 млрд облікових записів, відкривають для злочинців багато можливостей. З такими масштабами є висока ймовірність, що користувач нічого не підозрюватиме й клікне на фейкове посилання.

Інші важливі висновки, представлені у звіті:

- Позиції рітейлу зростають у рейтингах цільових галузей. Сфера роздрібної торгівлі стала другою в рейтингу серед галузей, які найчастіше атакували у 2019 році. З невеликою різницею в кількості атак перше місце в цьому списку четвертий рік поспіль посів фінансовий сектор. Атаки Magecart, що завдали шкоди 80 сайтам інтернет-магазинів улітку 2019 року, стали одними з найбільших атак на сферу рітейлу. Імовірно, метою кіберзлочинців були особисті дані споживачів, дані платіжних карт і навіть цінна інформація програм лояльності. Згідно з даними підрозділу IBM з реагування на інциденти безпеки, рітейлери також зазнали значної кількості атак вірусів-шифрувальників.

- Зростання атак на промислові системи управління (ICS) й операційні технології (OT). У 2019 році кількість атак на OT-системи зросла у 21 раз порівняно з минулим роком. Це безпрецедентна кількість атак на ICS та OT, як мінімум, за останні три роки. У найбільших атаках використовувалися вже відомі вразливості в апаратному забезпеченні систем SCADA й ICS в поєднанні з підбором паролів шляхом їх «розпилення».

- Північна Америка й Азія – регіони, які зазнають найбільше атак. У цих регіонах минулого року спостерігалася найбільша кількість атак (понад 5 млрд) і найсуттєвіші витоки даних – понад 2 млрд записів.

Правила коментування

Вітаємо Вас на сайті Pingvin Pro. Ми докладаємо всіх зусиль, аби переконатися, що коментарі наших статей вільні від тролінгу, спаму та образ. Саме тому, на нашому сайті включена премодерація коментарів. Будь ласка, ознайомтеся з кількома правилами коментування.

- Перш за все, коментування відбувається через сторонній сервіс Disqus. Модератори сайту не несуть відповідальність за дії сервісу.

- На сайті ввімкнена премодерація. Тому ваш коментар може з’явитися не одразу. Нам теж інколи треба спати.

- Будьте ввічливими – ми не заохочуємо на сайті грубість та образи. Пам’ятайте, що слова мають вплив на людей! Саме тому, модератори сайту залишають за собою право не публікувати той чи інший коментар.

- Будь-які образи, відкриті чи завуальовані, у бік команди сайту, конкретного автора чи інших коментаторів, одразу видаляються. Агресивний коментатор може бути забанений без попереджень і пояснень з боку адміністрації сайту.

- Якщо вас забанили – на це були причини. Ми не пояснюємо причин ані тут, ані через інші канали зв’язку з редакторами сайту.

- Коментарі, які містять посилання на сторонні сайти чи ресурси можуть бути видалені без попереджень. Ми не рекламний майданчик для інших ресурсів.

- Якщо Ви виявили коментар, який порушує правила нашого сайту, обов’язково позначте його як спам – модератори цінують Вашу підтримку.

Схожі новини

Безпека в інтернеті: як обрати надійні інструменти

Сьогодні кожен крок у мережі залишає цифровий слід. Правильно організована безпека в інтернеті перестала бути справою лише для технічних фахівців. Чому ми часто чуємо про великі витоки інформації? Ціна помилки в середньому становить понад 4 мільйони доларів США. Це дуже велика сума. Хакери шукають будь-яку можливість отримати доступ до ваших грошей. Якісна кібербезпека для користувачів […]

Огляд Xnspy: надійного додатка для моніторингу телефона

«Зроби телефон зі своєї руки». Коли ви кажете цю фразу дитині в наші дні, вона не робить слухавку великим пальцем і мізинцем, як міленіали. Натомість вона випрямляє руку. Настільки смартфони вкорінені в молодих умах. Підписуйтесь на наш Telegram-канал Однак широке використання цих портативних кишенькових пристроїв також створює певні серйозні загрози безпеці. Особливо коли йдеться про […]