📰 Новини

Уразливість Simjacker в SIM-картах шпигує за людьми

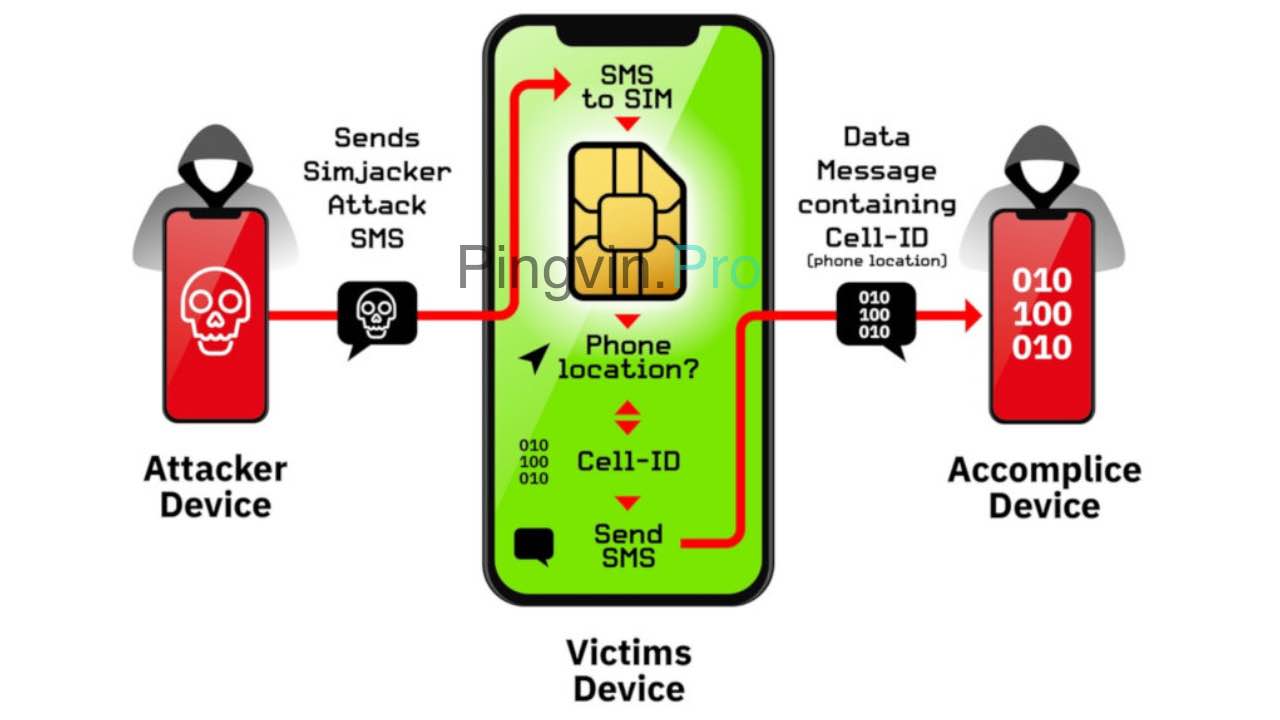

Дослідники безпеки з компанії Adaptive Mobile Security випустили звіт про нову уразливість на ім’я Simjacker. Вона використовує SIM-карту вашого телефона, щоб шпигувати за вами. В результаті, це може торкнутися понад 1 млрд мобільних телефонів. Дослідницька фірма вважає, що уразливість була розроблена приватною компанією, яка працює з урядами, щоб відстежувати місцезнаходження людей по всьому світу. Експлойт також може допомогти зловмисникам отримати унікальний номер IMEI, що належить кожному мобільному пристрою.

Деякі SIM-карти, що поставляються GSM-операторами, містять так званий браузер S@T, який можна знайти в SIM Application Toolkit. Після того, як Simjacker використовувався для запуску браузерів (наприклад, браузерів WAP, які можна знайти на старих телефонах), він відправляє двійкове SMS-повідомлення в браузер з інструкціями, щоб отримати дані про місцезнаходження і номера IMEI. А також відправити інформацію на пристрій зловмисника за допомогою бінарного SMS. Оскільки смартфони можуть використовувати HTML-браузери, браузер S@T застарів. Незважаючи на цей факт, Adaptive Mobile Security виявив, що оператори в 30 країнах, що представляють більше 1 млрд користувачів мобільних телефонів, мають активну технологію S@T.

Теоретично, всі марки та моделі мобільних телефонів відкриті для атаки. У звіті зазначалося, що Simjacker щодня відстежує окремих осіб, а деякі конкретні номери телефонів відслідковуються сотні разів протягом семиденного періоду. Для стеження за уразливим телефоном потрібен дешевий GSM-модем, щоб відправити повідомлення на SIM-карту з технологією браузера S@T. Використовуючи SMS, які не збігаються зі звичайними текстовими повідомленнями, телефони можуть бути «проінструктовані», щоб збирати запитану інформацію і поширювати її шахраєві. У звіті про дослідження відзначається, що «під час атаки користувач абсолютно не знає, що він отримав атаку, що інформація була витягнута і що вона була успішно відфільтрована».

Єдиний позитивний момент у цій атаці полягає в тому, що вона спирається на більш старі технології, які в теорії повинні бути згорнуті. Але поки технологія S@T не буде повністю видалена з усіх SIM-карт, Simjacker залишається загрозою.

Правила коментування

Вітаємо Вас на сайті Pingvin Pro. Ми докладаємо всіх зусиль, аби переконатися, що коментарі наших статей вільні від тролінгу, спаму та образ. Саме тому, на нашому сайті включена премодерація коментарів. Будь ласка, ознайомтеся з кількома правилами коментування.

- Перш за все, коментування відбувається через сторонній сервіс Disqus. Модератори сайту не несуть відповідальність за дії сервісу.

- На сайті ввімкнена премодерація. Тому ваш коментар може з’явитися не одразу. Нам теж інколи треба спати.

- Будьте ввічливими – ми не заохочуємо на сайті грубість та образи. Пам’ятайте, що слова мають вплив на людей! Саме тому, модератори сайту залишають за собою право не публікувати той чи інший коментар.

- Будь-які образи, відкриті чи завуальовані, у бік команди сайту, конкретного автора чи інших коментаторів, одразу видаляються. Агресивний коментатор може бути забанений без попереджень і пояснень з боку адміністрації сайту.

- Якщо вас забанили – на це були причини. Ми не пояснюємо причин ані тут, ані через інші канали зв’язку з редакторами сайту.

- Коментарі, які містять посилання на сторонні сайти чи ресурси можуть бути видалені без попереджень. Ми не рекламний майданчик для інших ресурсів.

- Якщо Ви виявили коментар, який порушує правила нашого сайту, обов’язково позначте його як спам – модератори цінують Вашу підтримку.

Схожі новини

Чому регулятори більше не читають вашу політику конфіденційності

У більшості продуктів політика конфіденційності з’являється разом із першою версією сайту або сервісу. Є форма реєстрації, є чекбокс, є базовий опис того, як відбувається обробка даних. Це виглядає достатнім, щоб продукт міг працювати й розвиватися далі. Підписуйтесь на наш Telegram-канал Зміни накопичуються поступово. Разом із розвитком функціональності з’являються нові інтеграції, змінюється логіка роботи з користувачем, […]

Безпека в інтернеті: як обрати надійні інструменти

Сьогодні кожен крок у мережі залишає цифровий слід. Правильно організована безпека в інтернеті перестала бути справою лише для технічних фахівців. Чому ми часто чуємо про великі витоки інформації? Ціна помилки в середньому становить понад 4 мільйони доларів США. Це дуже велика сума. Хакери шукають будь-яку можливість отримати доступ до ваших грошей. Якісна кібербезпека для користувачів […]