Дослідник безпеки Джиммі Бейн помітив лазівку для хакерів. Теми Windows 10 можуть дозволити зловмисникам вкрасти облікові дані користувачів, створивши спеціальну тему для проведення атаки «Pass-the-Hash». Можливість встановлення окремих тем з інших джерел дозволяє зловмисникам створювати файли шкідливих тем. Відкривши їх, вони перенаправляють користувачів на сторінку, що пропонує ввести свої облікові дані.

- Видалення деяких програм у Windows 10 може спричинити проблеми

- Антивірус Microsoft Defender у Windows 10 може використовуватися для завантаження вірусів

- Додаток Your Phone отримає п’ять нових функцій

Чим шкідливі теми Windows 10

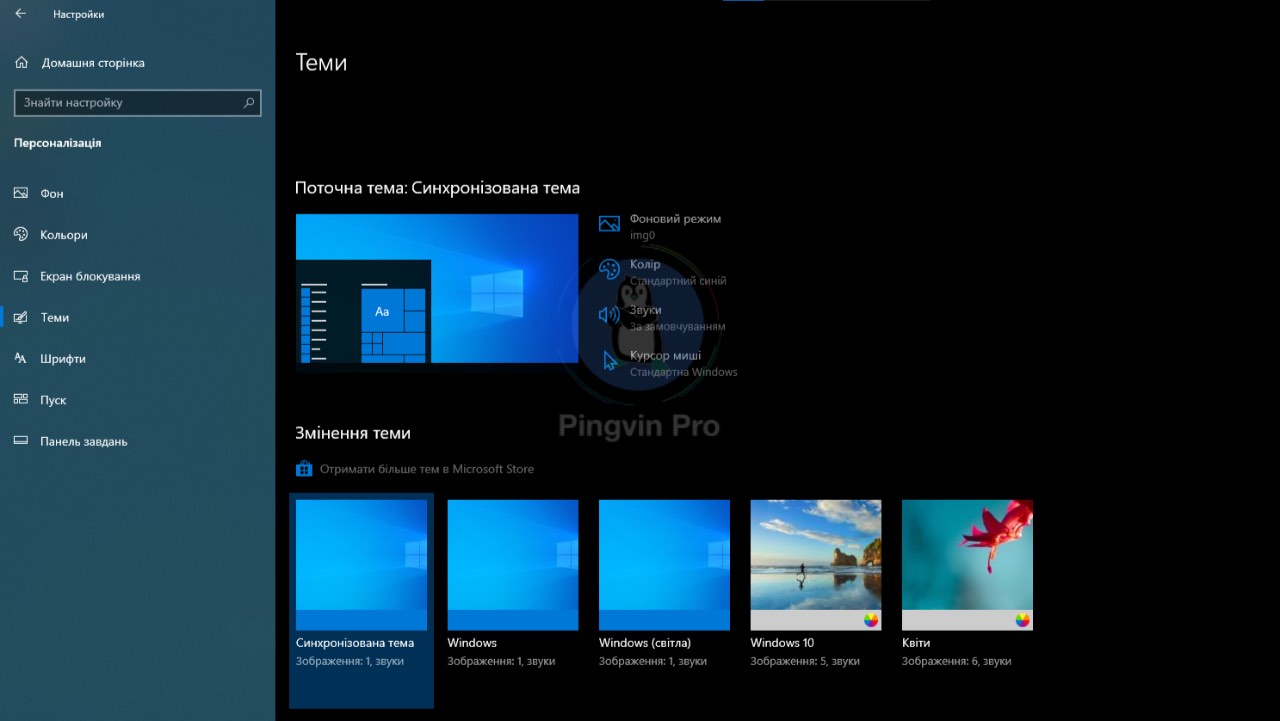

Windows дозволяє користувачам обмінюватися темами через налаштування, клацнувши правою кнопкою миші на активну тему в розділі «Персоналізація» –> «Теми» і вибравши «Зберегти тему для спільного використання». При цьому створюється файл «.deskthemepack» для обміну електронною поштою або з інших джерел, який потім можна завантажити і встановити. Аналогічним чином зловмисники можуть створити файл «.theme», в якому типовим вказують веб-сайт, що вимагає автентифікації. Користувачі нічого не підозрюючи вводять свої облікові дані і на сайт для автентифікації відправляється NTLM-хеш даних. Потім нескладні паролі зламуються за допомогою спеціального програмного забезпечення.

[Credential Harvesting Trick] Using a Windows .theme file, the Wallpaper key can be configured to point to a remote auth-required http/s resource. When a user activates the theme file (e.g. opened from a link/attachment), a Windows cred prompt is displayed to the user 1/4 pic.twitter.com/rgR3a9KP6Q

— bohops (@bohops) September 5, 2020

Один зі способів захисту від таких файлів, запропонований дослідником, – це пошук і блокування розширень, як-от «.theme», «.themepack» і «.desktopthemepackfile». Дослідник безпеки повідомив про знахідку Microsoft Security Response Center (MSRC). Однак помилка, нібито, не була виправлена, бо це була «особливість конструкції». Невідомо, що компанія роббитиме з цією «дірою». Можливо змінить структуру файлів для того, щоб зловмисники не могли використовувати її для вказівки сайтів, що вимагають автентифікації.