📄 Статті

Що таке DoS-атака?

DoS-атака – це атака на відмову в обслуговуванні (Denial-of-Service attack). Вона спрямована на вимикання компʼютера чи мережі, що робить їх недоступними для призначених користувачів. DoS-атаки досягають цього, переповнюючи ціль трафіком або надсилаючи інформацію, яка викликає збій. В обох випадках DoS-атака позбавляє законних користувачів (тобто співробітників, членів або власників облікових записів) послуги або ресурсу.

DoS-атаки часто націлені на вебсервери відомих організацій, таких як банківські, комерційні та медіа-компанії, або державні і торгові організації. Хоча DoS-атаки зазвичай не призводять до крадіжки або втрати значної інформації чи інших активів, вони можуть коштувати жертві багато часу та грошей.

DoS-атака: які є методи?

Існує два загальні методи DoS-атак: затоплення служб (flooding) або збій служб (crashing). Атаки на затоплення виникають, коли система отримує надто багато трафіку для буферизації сервера, що сповільнює й, зрештою, припиняє роботу. До популярних атак на «затоплення» належать:

- Атаки переповнення буфера (Buffer overflow attacks) – найпоширеніша DoS-атака. Концепція полягає в тому, щоб відправити на мережеву адресу більше трафіку, ніж програмісти створили для обробки. Вона містить атаки, перелічені нижче, на додаток до інших, які розроблені для використання помилок, характерних для певних програм або мереж.

- Затоплення через протокол керованих повідомлень в інтернеті (Internet Control Message Protocol – ICMP flood) – використовує неправильно налаштовані мережеві пристрої, надсилаючи підроблені пакети, які перевіряють пінґ на кожному компʼютері цільової мережі, а не лише на одному конкретному компʼютері. Потім мережа запускається для посилення трафіку. Ця атака також відома як «атака смурфика» або «пінґ смерті».

- Синхронізоване затоплення (SYN flood) – надсилає запит на підключення до сервера, але ніколи не завершує «рукостискання» (сигнал між двома пристроями або програмами, який використовується, наприклад, для аутентифікації, координації тощо). Воно триває, доки всі відкриті порти не будуть переповнені запитами, і жоден з них не стане доступним для підключення законних користувачів.

Інші DoS-атаки просто використовують уразливості, які викликають збій цільової системи або служби. У цих атаках надсилається вхідна інформація, яка використовує помилки в цілі, які згодом призводять до збою або серйозно дестабілізують систему, тому до неї неможливо отримати доступ або використовувати її.

Розподілена атака на відмову в обслуговуванні

Додатковим типом DoS-атаки є розподілена атака на відмову в обслуговуванні (DDoS – Distributed Denial-of-service attack). DDoS-атака виникає, коли кілька систем організовують синхронізовану DoS-атаку на одну ціль. Суттєва відмінність полягає в тому, що замість того, щоб ціль була атакована з одного місця, її атакують з багатьох місць одночасно. Розподіл хостів, який визначає DDoS, надає зловмиснику численні переваги:

- зловмисник може використати більшу кількість пристроїв, щоб здійснити серйозну руйнівну атаку;

- місце атаки важко визначити через випадковий розподіл систем атаки (часто по всьому світу);

- важче вимкнути кілька пристроїв, ніж один;

- справжню сторону, що атакує, дуже важко ідентифікувати, оскільки вона замаскована за багатьма (здебільшого скомпрометованими) системами.

Сучасні технології безпеки розробили механізми захисту від більшості форм DoS-атак, але через унікальні характеристики DDoS-атак вона все ще вважається підвищеною загрозою та викликає більше занепокоєння для організацій, які побоюються стати мішенню такої атаки.

Правила коментування

Вітаємо Вас на сайті Pingvin Pro. Ми докладаємо всіх зусиль, аби переконатися, що коментарі наших статей вільні від тролінгу, спаму та образ. Саме тому, на нашому сайті включена премодерація коментарів. Будь ласка, ознайомтеся з кількома правилами коментування.

- Перш за все, коментування відбувається через сторонній сервіс Disqus. Модератори сайту не несуть відповідальність за дії сервісу.

- На сайті ввімкнена премодерація. Тому ваш коментар може з’явитися не одразу. Нам теж інколи треба спати.

- Будьте ввічливими – ми не заохочуємо на сайті грубість та образи. Пам’ятайте, що слова мають вплив на людей! Саме тому, модератори сайту залишають за собою право не публікувати той чи інший коментар.

- Будь-які образи, відкриті чи завуальовані, у бік команди сайту, конкретного автора чи інших коментаторів, одразу видаляються. Агресивний коментатор може бути забанений без попереджень і пояснень з боку адміністрації сайту.

- Якщо вас забанили – на це були причини. Ми не пояснюємо причин ані тут, ані через інші канали зв’язку з редакторами сайту.

- Коментарі, які містять посилання на сторонні сайти чи ресурси можуть бути видалені без попереджень. Ми не рекламний майданчик для інших ресурсів.

- Якщо Ви виявили коментар, який порушує правила нашого сайту, обов’язково позначте його як спам – модератори цінують Вашу підтримку.

Останні статті

Подарунок для дівчини: 14 ідей на День святого Валентина

День святого Валентина – це хороший привід подарувати не просто милу річ, а щось таке, що буде приносити користь і настрій щодня. У цій добірці — техніка й ґаджети для різних стилів життя: для роботи й навчання, для зйомки контенту, для подорожей, для дому й відпочинку. Тут є і практичні рішення, і «вау-подарунки», які одразу […]

Подарунок для хлопця: 14 ідей на День святого Валентина

Подарунок для хлопця на День святого Валентина — це не обовʼязково «романтична дрібничка». Часто найкраще працюють речі, які підсилюють його щоденні сценарії: комфорт удома, продуктивність на роботі, зручність у дорозі або справжній «вау-ефект» для хобі. Нижче — 14 ідей на 14 лютого для різних типів чоловіків: ґеймер, технар, той, хто багато працює за компʼютером, або […]

Останні новини

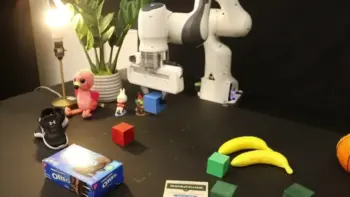

NVIDIA розвиває робототехніку: від симуляцій до реальності

NVIDIA Research демонструє, як перенести робототехніку із симуляцій у реальний світ. Це допомагає роботам краще сприймати та діяти у непередбачуваних умовах.

Intel представила процесори Arc G-Series для ґеймінгу

Intel представила нове сімейство процесорів Arc G-Series, створених для портативних ігрових систем наступного покоління. Ці чипи обіцяють значно покращити досвід мобільного ґеймінгу на Windows 11.