📰 Новини

Ботнет Mirai атакує Linux-сервери та IoT-пристрої

15 лютого 2023 року дослідники безпеки Unit 42 з компанії Palo Alto Networks опублікували рекомендації щодо нового варіанту ботнету Mirai. Він отримав назву V3G4. У публікації Unit 42 містилося попередження, що в різних кампаніях використовувалося зловмисне програмне забезпечення ботнету для здійснення експлойтів, які відстежувалися в період з липня по грудень 2022 року.

- Що таке DDoS-атака?

- Як зменшити шанси підхопити вірус на свій смартфон?

- Підозрілі посилання і вкладення – як не стати кібержертвою?

Загалом зловмиснику вдалося використати 13 вразливостей системи безпеки, кожна з яких могла дозволити дистанційне виконання коду для створення ботнету. Дослідники Unit 42 написали, що після віддаленого виконання коду «автоматично запускаються утиліти wget і curl для завантаження зразків Mirai з інфраструктури зловмисного програмного забезпечення, а потім запускаються завантажені бот-клієнти».

Дослідники безпеки Unit 42 також повідомили, що у кожній атаці підозрюється один і той же кіберзловмисник. Ба більше, цей зловмисник використав расистську образу в атаці.

Ціллю стали Linux-сервери та IoT-пристрої

Цей новий варіант Mirai використовувався для атаки пристроїв IoT і серверів на базі Linux. У вищезазначеному повідомленні Unit 42 написав, що V3G4 «націлений на відкриті сервери та мережеві пристрої під керуванням Linux», а також націлюється на IoT-пристрої для «проведення подальших атак, як-от розподілені атаки на відмову в обслуговуванні (DDoS)».

Unit 42 зазначає «щойно клієнт встановлює зʼєднання з сервером C2, суб’єкт загрози може видавати клієнту команди для запуску DDoS-атак». Ботнети, зазвичай, використовуються в DDoS-атаках, щоб перервати типовий потік онлайн-трафіку сервера або вебсайту. Це може призвести до збою сервера або сайту, що зробить його тимчасово недоступним для звичайних користувачів.

Зловмисне програмне забезпечення Mirai є серйозною загрозою

Варіанти ботнету Mirai неодноразово використовувалися в минулому для запуску зловмисних атак після появи першої програми у 2016 році. За допомогою цих ботнетів атак зазнало багато відомих платформ, зокрема Minecraft, Amazon, Netflix і PayPal. Безсумнівно, це сімейство зловмисних програм становить величезний ризик для онлайн-сервісів.

Створення мережі «зомбі-пристроїв» для здійснення зловмисних дій є складним, але поширеним методом, який сьогодні використовують кіберзлочинці, особливо під час DDoS-атак. Безумовно, у майбутньому ми побачимо більше видів шкідливого ПЗ ботнетів, можливо навіть від творців Mirai.

Правила коментування

Вітаємо Вас на сайті Pingvin Pro. Ми докладаємо всіх зусиль, аби переконатися, що коментарі наших статей вільні від тролінгу, спаму та образ. Саме тому, на нашому сайті включена премодерація коментарів. Будь ласка, ознайомтеся з кількома правилами коментування.

- Перш за все, коментування відбувається через сторонній сервіс Disqus. Модератори сайту не несуть відповідальність за дії сервісу.

- На сайті ввімкнена премодерація. Тому ваш коментар може з’явитися не одразу. Нам теж інколи треба спати.

- Будьте ввічливими – ми не заохочуємо на сайті грубість та образи. Пам’ятайте, що слова мають вплив на людей! Саме тому, модератори сайту залишають за собою право не публікувати той чи інший коментар.

- Будь-які образи, відкриті чи завуальовані, у бік команди сайту, конкретного автора чи інших коментаторів, одразу видаляються. Агресивний коментатор може бути забанений без попереджень і пояснень з боку адміністрації сайту.

- Якщо вас забанили – на це були причини. Ми не пояснюємо причин ані тут, ані через інші канали зв’язку з редакторами сайту.

- Коментарі, які містять посилання на сторонні сайти чи ресурси можуть бути видалені без попереджень. Ми не рекламний майданчик для інших ресурсів.

- Якщо Ви виявили коментар, який порушує правила нашого сайту, обов’язково позначте його як спам – модератори цінують Вашу підтримку.

Схожі новини

GeForce Now: нативна підтримка Linux попереду

Ігровий сервіс GeForce Now може отримати нативну підтримку Linux, повідомляють TechSpot і PC Guide на основі промоматеріалів VideoCardz. Згідно з наявними даними, NVIDIA планує випустити офіційний десктопний клієнт для популярних Linux-дистрибутивів. Такий крок зніме потребу в обхідних рішеннях та браузерах для стабільного стрімінгу AAA-ігор. Раніше ігровий сервіс вже працював на Steam Deck через SteamOS, але […]

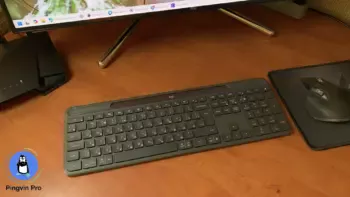

Logitech Signature Slim Solar+ K980: огляд і досвід роботи

Logitech Signature Slim Solar+ K980 – це не ще одна тонка клавіатура у довгій низці периферії. Це спроба поєднати класичну повнорозмірну клавіатуру з концептом мінімального обслуговування: вбудована сонячна панель підживлює вбудований акумулятор, тож у типовому добре освітленому робочому середовищі ви практично забуваєте про підзаряджання. При цьому виробник не намагається пустити в хід рекламні трюки – […]