📰 Новини

Хакери APT42 атакували користувачів Android та Windows у 14 країнах, зокрема і в Україні

Недавно компанія Mandiant випустила звіт, у якому детально описується про APT42, групу кібершпигунів, що фінансується Іраном. Їй доручено проводити операції зі збору інформації та стеження за особами та організаціями, які становлять стратегічний інтерес для іранського уряду. Mandiant вважає, що APT42 діє від імені Розвідувальної організації Корпусу вартових Ісламської революції на основі шаблонів націлювання, які відповідають оперативним мандатам і пріоритетам організації.

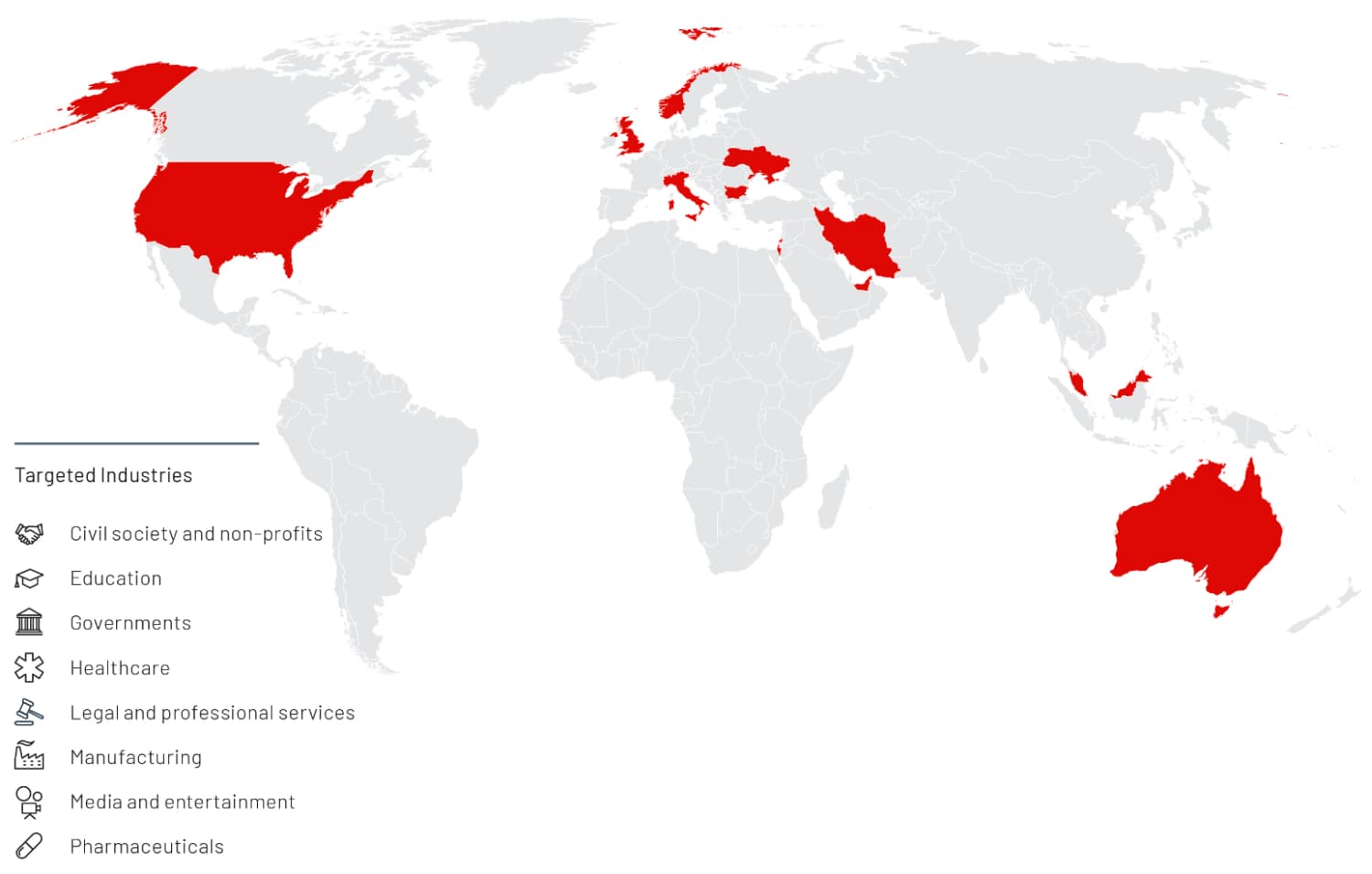

Повний опублікований звіт охоплює нещодавню та історичну діяльність APT42, починаючи принаймні з 2015 року, тактику, методи та процедури групи, шаблони націлювання та зʼясовує історичні зв’язки з APT35. Інформація про кібершпигунську групу частково збігається з публічною звітністю про TA453 (Proofpoint), Yellow Garuda (PwC), ITG18 (IBM X-Force), Phosphorus (Microsoft) і Charming Kitten (ClearSky і CERTFA). Загалом, за даними Mandiant, з 2015 року APT42 націлювалася на 14 країн, зокрема і на Україну.

Країни та галузі, на які націлена група APT42

Операції APT42

APT42 використовує чітко націлені методи фішингу та соціальної інженерії, розроблені для встановлення довіри та взаєморозуміння зі своїми жертвами, щоб отримати доступ до їхніх особистих чи корпоративних облікових записів електронної пошти або встановити зловмисне програмне забезпечення на їхні Android-пристрої. Крім того, APT42 нечасто використовує зловмисне програмне забезпечення для операційної системи Windows для збору облікових даних і стеження.

Операції APT42 загалом поділяються на три категорії:

- Збирання облікових даних. APT42 часто націлюється на корпоративні та особисті облікові записи електронної пошти. Працює група за допомогою цілеспрямованих фішингових кампаній із посиленим акцентом на зміцненні довіри та взаєморозуміння з ціллю викрадення облікових даних. Mandiant також має ознаки того, що група використовує збір облікових даних для збору кодів багатофакторної автентифікації, щоб обійти методи захисту. Група використовує скомпрометовані облікові дані для отримання доступу до мереж, пристроїв і облікових записів роботодавців, колег і родичів початкової жертви.

- Операції спостереження. Принаймні наприкінці 2015 року частина інфраструктури APT42 слугувала командно-контрольними серверами для зловмисного програмного забезпечення для мобільних Android-пристроїв, призначених для відстеження місцезнаходження, моніторингу звʼязку та загалом спостереження за діяльністю осіб, які становлять інтерес для іранського уряду, зокрема активістів і дисидентів всередині Ірану.

- Розгортання зловмисного програмного забезпечення. Група іранських хакерів надає перевагу збору облікових даних, а не активності на памʼяті пристрою. Проте, кілька спеціальних бекдорів і легких інструментів доповнюють її арсенал. Група, ймовірно, використовує ці інструменти у своїх операціях, коли цілі виходять за межі збору облікових даних.

З початку 2015 року Mandiant спостерігала понад 30 підтверджених цільових операцій АPT42, що охоплюють ці категорії. Загальна кількість операцій вторгнення кібергрупи напевно набагато більша.

Правила коментування

Вітаємо Вас на сайті Pingvin Pro. Ми докладаємо всіх зусиль, аби переконатися, що коментарі наших статей вільні від тролінгу, спаму та образ. Саме тому, на нашому сайті включена премодерація коментарів. Будь ласка, ознайомтеся з кількома правилами коментування.

- Перш за все, коментування відбувається через сторонній сервіс Disqus. Модератори сайту не несуть відповідальність за дії сервісу.

- На сайті ввімкнена премодерація. Тому ваш коментар може з’явитися не одразу. Нам теж інколи треба спати.

- Будьте ввічливими – ми не заохочуємо на сайті грубість та образи. Пам’ятайте, що слова мають вплив на людей! Саме тому, модератори сайту залишають за собою право не публікувати той чи інший коментар.

- Будь-які образи, відкриті чи завуальовані, у бік команди сайту, конкретного автора чи інших коментаторів, одразу видаляються. Агресивний коментатор може бути забанений без попереджень і пояснень з боку адміністрації сайту.

- Якщо вас забанили – на це були причини. Ми не пояснюємо причин ані тут, ані через інші канали зв’язку з редакторами сайту.

- Коментарі, які містять посилання на сторонні сайти чи ресурси можуть бути видалені без попереджень. Ми не рекламний майданчик для інших ресурсів.

- Якщо Ви виявили коментар, який порушує правила нашого сайту, обов’язково позначте його як спам – модератори цінують Вашу підтримку.

Схожі новини

6 причин купити смартфон Xiaomi 17 Ultra

Помітною подією 2026 року стала поява флагмана Xiaomi 17 Ultra в українських магазинах. Новинка успішно поєднує в собі потужне «залізо», дивовижну якість зображення, просунуті камерні технології та тривалий час автономної роботи. Детальніше про те, чому цей смартфон можна вважати одним з найкращих пропозицій на ринку у своєму класі, розповідаємо в статті нижче. Підписуйтесь на наш […]

Logitech MX Master 4: огляд флагманської компʼютерної миші

Logitech MX Master 4 — це бездротова комп’ютерна миша преміумкласу, яка створена не для рекордів у кіберспорті, а для щоденної продуктивної роботи. Її аудиторія широка, але обʼєднана одним: люди проводять за компʼютером багато годин і хочуть, щоб маніпулятор був не просто мишкою, а інструментом для швидших дій, точнішої навігації та меншої втоми кисті. Підписуйтесь на […]